红队杂谈之企业防御体系突破-360漫沙

基本概述

什么是红队

红队一般指攻防演习中的攻击方,扮演着真正的具有较强攻击性的攻击者

- 首先红队人员并不是传统意义上的渗透测试工程师,也不是具有犯罪元素的黑客

- 相较于其他传统渗透测试(受控),红队测试具有全方位、多层次的攻击模拟的特点

- 红队测试以拿到目标权限为目的

红队项目与普通渗透测试的区别

普通渗透测试

一般指定目标,只允许常规漏洞扫描挖掘,挖到漏洞只需证明漏洞存在,无需深入利用,禁止使用社工手段

红队项目

一般只限定攻击范围和攻击时间,对攻击手段没有太大限制,挖到漏洞需实际获取权限或数据,某些情况可以使用社工手段

常见手法介绍

- 利用百度网盘,搜索引擎,fofa,github,知乎,贴吧,qq群等渠道进行公开信息收集

- 利用Web边界资产,VPN爆破等方式打开通向内网入口

- 利用APP,微信小程序等移动应用进入

- 对员工通过邮件,即时通讯工具等方式进行钓鱼

- 迂回攻击下属单位下属兄弟单位等与之相关联的企业通过内网回连目标

- 通过fofa,搜索引擎等渠道寻找相同系统且易受攻击(如弱口令)的系统挖掘通用漏洞再回到目标攻击

- 利用第三方运维或开发、内部违规员工非法外联进入

- 弱口令,口令复用获取相应的权限

测试流程

情报收集

收集方案

外网资产

- 子域名

- C段

- Fofa

- 开放端口

- 目录Fuzz

- 常用中间件信息

组织架构

- 上属单位

- 下属单位

- 股权信息

- 备案信息

文档信息

- 入职文档

- 入职培训资料

- 内部系统使用资料

邮箱信息

- 员工邮箱

- 邮箱密码爆破

- 邮件发送格式

- 社工库找找老密

- 邮箱nday、0day

公开信息收集

- 贴吧等平台寻找泄露信息

- 搜索引擎等平台搜集泄露员工个人信息

- QQ等平台寻找公司群

- GitHub等平台收集泄露代码,密码

- 社工库搜索员工密码使用习惯等

供应链信息收集

- 所用平台开发商

- Fofa等寻找易受攻击的相同系统挖掘漏洞

- 所用系统源码

- 所有系统使用文档

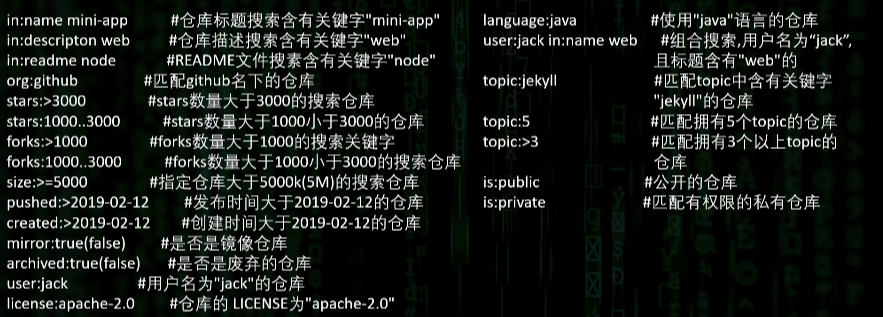

github收集信息

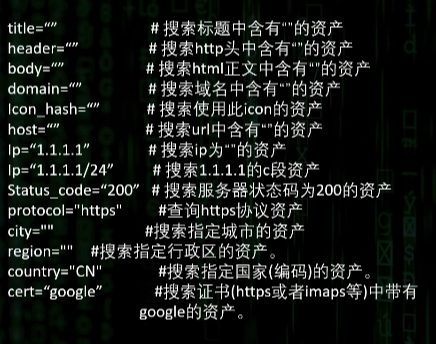

FOFA收集信息

语法

寻找同系统资产

在body多寻找几处特殊的符号,特殊的路径,通过fofa语法搜索,更容易帮助我们找到希望找到的资产,减少误报

绕CDN源站寻找

原理和寻找系统资产相同,寻找同系统资产后手工判断哪个网站为源站,以绕过云WAF或者防护设备

针对员工等内部人员的信息收集

可以收集邮箱,员工姓名,联系方式,并通过社工库得到手机号,常用密码等信息,拿到信息后对公司OA、邮箱等系统进行爆破,对同事或领导进行欺骗等方式获得密码或权限

建立据点

常见权限获取手段

- 弱口令

- 0day

- 历史漏洞

- 供应链

- 代码审计

- 社工钓鱼

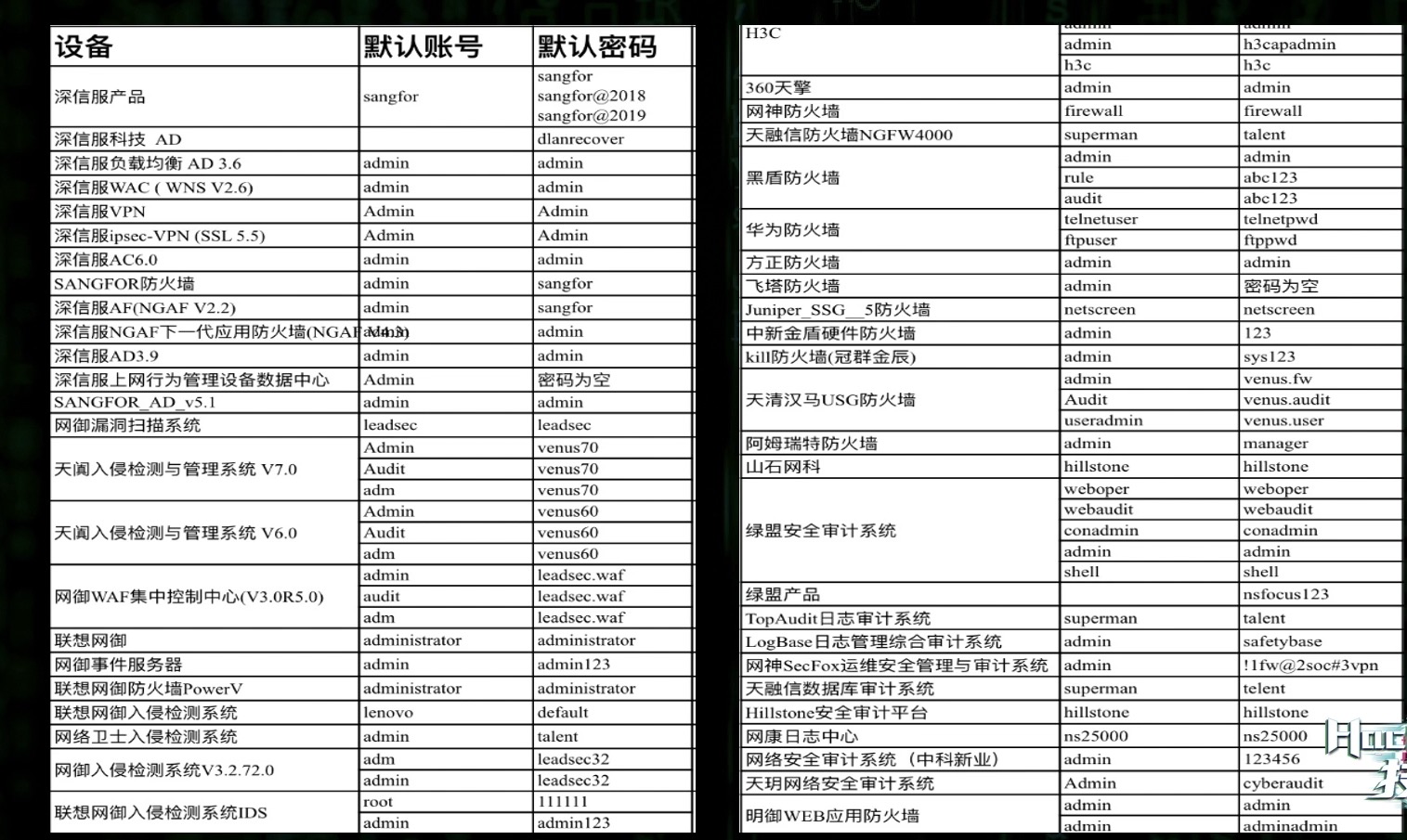

弱口令

常见设备弱口令

常见密码爆破方法

- 后台一般用户名跑密码:admin、test、user、administrator,域名中间位等

- OA、邮箱、办公平台等一般密码跑用户名可尝试人名,常见数字串

项目推荐

后台渗透思路

- 后台上传点getshell

- 获取用户列表和员工信息

- 带cookie上awvs扫

- 后台注入点进行sql注入

- 尝试sql注入getshell

- sql注入获取信息进行密码碰撞或钓鱼

0day或历史漏洞

常见漏洞

项目推荐

VPN渗透

思路

- 前期资产信息收集找到VPN登录入口,爆破vpn接入

- 常见vpn默认密码(sangfor:admin/admin;天融信:test/123456;华为:root/delanrecOVer)

- 通过获得的用户账户密码尝试密码复用

- 反编译APK、exe等寻找敏感信息

shellcode免杀五步法

思路

- shellcode加密

- shellcode扔到云端、可以分段加密上传(白名单域名)

- 木马下载加密的shellcode

- 解密shellcode

- 加载进内存

项目

提权exp免杀五步法

思路

- GitHub上下载提权exp源码

- 安装好编译环境

- 源码中随机寻找幸运变量名给他全局替换,随便找个图标替换

- 编译

- 加混淆壳

社工攻击

思路

- 水坑攻击:控制员工经常访问的网站,植入恶意代码诱导员工下载并执行

- 钓鱼攻击:伪造钓鱼链接,获取账号密码

- 鱼叉攻击:邮件钓鱼,控制机器(木马免杀、合理时间发送、密送方式发送、木马打包压缩文件加密码),office宏攻击(模糊页面然后诱导启用宏,注意doc格式)

- 社工欺骗:伪装他人,欺骗信息

项目

横向移动

内网信息收集

- 网络连接

- traceroute信息

- 路由表信息

- hosts信息

- 进程列表

- 命令执行历史记录

- 数据库信息

- 当前用户信息

- 管理员登录信息

- 总结密码规律

- 补丁更新情况

- 凭据收集

- 浏览器历史记录、保存密码

- 内部聊天工具

- 邮箱内文件、密码

- 查看cmdkey /list

- milikatz脱取凭据

- xshell

- Teamviewer凭据信息收集

确定目标

- 邮件服务器权限

- OA系统权限

- 版本控制服务器权限

- 集中运维管理平台权限

- 统一认证系统权限

- 域控制器权限

- 运维员工

- IT部门员工

本文作者:

yd0ng

本文链接: https://yd0ng.github.io/2021/01/21/%E7%BA%A2%E9%98%9F%E6%9D%82%E8%B0%88%E4%B9%8B%E4%BC%81%E4%B8%9A%E9%98%B2%E5%BE%A1%E4%BD%93%E7%B3%BB%E7%AA%81%E7%A0%B4/

版权声明: 本作品采用 知识共享署名-非商业性使用-相同方式共享 4.0 国际许可协议 进行许可。转载请注明出处!

本文链接: https://yd0ng.github.io/2021/01/21/%E7%BA%A2%E9%98%9F%E6%9D%82%E8%B0%88%E4%B9%8B%E4%BC%81%E4%B8%9A%E9%98%B2%E5%BE%A1%E4%BD%93%E7%B3%BB%E7%AA%81%E7%A0%B4/

版权声明: 本作品采用 知识共享署名-非商业性使用-相同方式共享 4.0 国际许可协议 进行许可。转载请注明出处!